Wie moderne Multifaktor Authentifizierung mit FIDO Phishing verhindert

Sicherheit ist das A&O in der IT und benötigt Aufmerksamkeit bei allen Firmen. Identitätsdiebstahl bei den TOP 100 Firmen, in vielen Krankenhäusern und Universitäten zeigen das es kein Problem von kleinen Firmen ist, sondern alle treffen kann. Eine häufige Methode die uns begegnet ist eine Phishing Mail, die auf eine gefälschte Webseite verlinkt. Dort gibt der User dann seinen Usernamen und Passwort ein und wird auf die richtige Webseite weiter geleitet. Im Hintergrund fischt der Angreifer die Zugangsdaten ab und hat ein leichtes Spiel. Gemäß der Verizon Data Breach Investigation Reports aus 2023 sind 74% der Sicherheitsverletzungen durch gestohlene Zugangsdaten verursacht.

Eine sehr bekannte Methode ist die Multifaktor Authentifizierung. an dieser Stelle wird dann z.B. eine SMS an ein Handy mit einer Nummer gesendet oder per Authenticator APP eine Zahl generiert, die zusätzlich abgefragt wird.

MFA ist nicht gleich MFA

Mobile-App, Token oder SMS / Telefon / Mail bieten schon einen höheren Schutz und werden sehr gerne eingesetzt, da viele Kunden Mobiltelefone besitzen. Aber wie der Report zeigt werden auch diese Systeme nun häufiger Ziel von Angriffen, da oftmals noch Lücken bestehen. Hier ist der Aufwand schon wesentlich höher aber wer sagt Ihnen das einen SMS nicht auch abgefangen werden kann – durch eine auf dem Handy installierte APP. Es wird also schwieriger aber nicht unmöglich.

Phishing-resistentes MFA, ohne Passwort

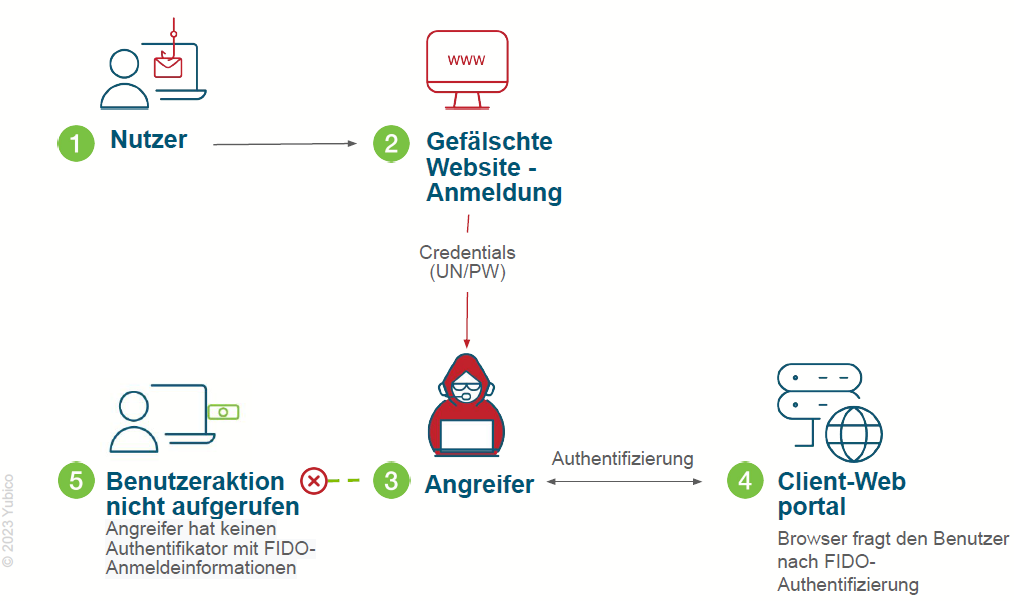

Sicherheitskey’s wie der Yubikey oder auch der NitroKey wurden extra designet um keine Angriffsmöglichkeit zu bieten und setzen auf das FIDO2 Protokoll. Mit FIDO wird der Nutzer weiterhin auf die gefälschte Webseite geroutet, wenn er die Attacke nicht erkennt. Jetzt kommt der Angreifer aber nicht weiter, da er zwar einen Usernamen und Passwort hat aber keinen FIDO Authenticator. Und dieser fragt nun vom Client Portal des Anbieters den FIDO Stick an. Dieser muss eine Bestätigung zurück geben um eingeloggt zu sein. Diese Session läuft aber vom wirklichen Server aus und kann nicht von der gefälschten Webseite emuliert werden.

Vorteile von Yubike’s

- Speziell für die Sicherheit und Zusammenarbeit mit FIDO2 entwickelt

- Public/Private Keys Verfahren

- Keine Netzwerkverbindung benötigt

- Keine Client Software notwendig

- Kann 100 gerätegebundene FIDO2 Schlüssel verwalten

- 64x OATH seeds

- 24x PIV Zertifikate (z.B. Windows Domänen Anmeldung)

- 2x OTP Seeds (Startwerte = sehr lange Passworte)

- Wird mit eigenen Mitarbeitern in USA und Schweden produziert

- Hat keine Probleme wenn er mitgewaschen wird (Dichtes Gehäuse)

- Hat CPSN und ist vom BSI vollständig anerkannt

- YubiKey hat keine Batterie, bewegliche Teile, braucht keinen Empfang.

- Es gibt keinerlei Verfallsdatum

- Einsatz in Mobile Restricted Areas sind kein Problem

- Kann mit PCs, IPhones und Android Telefonen über NFC genutzt werden.

Seit Januar 2023 können die Hardware-Sicherheitsschlüssel auch zur Sicherung Ihres Apple iCloud Accounts genutzt werden. Hierzu benötigen Sie einen Haupt und einen Backup-Schlüssel.

Wenn auch Sie überlegen den Zugang für die Mitarbeiter Ihrer Firma sicherer zu machen, kontaktieren Sie uns gerne. Wir kennen viele Firmen bei denen es nur ein Passwort gibt und das ist häufig der Firmenname oder der eines Fußball Vereins. Hier glaubt man wirklich, dass Schalke04 oder BVBDortmund ein sicheres Passwort wären.

Fragen Sie einfach einmal Ihre Mitarbeiter was diese über solche Passworte denken oder ob deren Passwort wirklich „geheim“ ist? Dann sollten wir dringend sprechen und zusammen überlegen wir wir das Login für die Mitarbeiter einfach machen, aber für Datenschutz in Ihrem Unternehmen sorgen. Kontaktieren Sie uns gerne auch zu weiteren Fragen um die Sicherheit Ihrer EDV.